Exploit Hyperbridge : Un faux minting de Polkadot $DOT provoque un Flash Crash de 20 millions $

Le cours du Polkadot (DOT) a chuté de 5 % en quelques minutes suite à un exploit sur Hyperbridge permettant de créer 1 milliard de faux jetons DOT.

Choc sur le marché Polkadot : le $DOT chute soudainement de 5 %

Dans un épisode de haute volatilité aujourd'hui, Polkadot ($DOT) a subi une chute brutale de son cours de 5 % en l'espace de seulement 5 minutes. Ce mouvement de panique a entraîné l'évaporation immédiate de 20 millions de dollars de capitalisation boursière et a déclenché la liquidation de plus de 728 000 $ de positions longues sur le DOT.

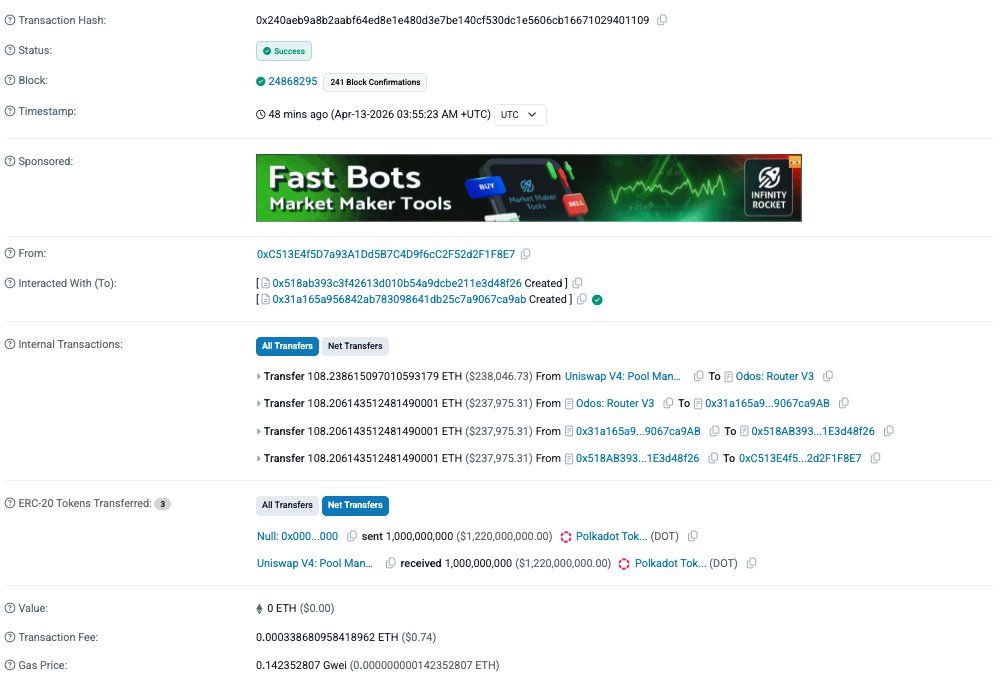

Les premiers rapports circulant sur les réseaux sociaux suggéraient un exploit direct de la blockchain principale de Polkadot. Cependant, les analyses on-chain ont rapidement clarifié que la vulnérabilité réside dans Hyperbridge, un protocole d'interopérabilité tiers reliant Polkadot à Ethereum. L'attaquant a réussi à générer (mint) 1 milliard de "faux" Wrapped DOT sur Ethereum avant de les déverser sur une pool Uniswap V4, empochant environ 108,2 ETH (soit 237 000 $) en une seule transaction atomique.

L'exploit Hyperbridge : que s'est-il réellement passé ?

Cet incident n'est pas dû à une faille de sécurité native de Polkadot, mais à une défaillance de l'architecture de Hyperbridge. Ce pont utilise l'Interoperable State Machine Protocol (ISMP) pour les transferts d'actifs. L'attaque a visé les contrats EthereumHost et HandlerV1 côté Ethereum.

Déroulement de l'attaque

L'assaillant (adresse 0xC513...F8E7) a exécuté la séquence suivante en une seule transaction :

- Falsification de consensus : Exploitation d'une faille dans un client de consensus non vérifié sur Ethereum pour injecter une fausse preuve de consensus Polkadot.

- Absence de période de contestation : La configuration du pont ayant une challengePeriod = 0, l'engagement d'état malveillant a été accepté immédiatement, sans laisser de fenêtre aux "fishermen" (observateurs) pour contester la transaction.

- Détournement des droits d'admin : Via un message ISMP forgé, l'attaquant a déclenché l'action ChangeAssetAdmin, devenant ainsi l'administrateur du jeton Wrapped DOT sur Ethereum.

- Mint et Dump : Une fois le contrôle pris, l'attaquant a créé 1 000 000 000 de faux DOT et les a échangés contre des ETH, provoquant un glissement de prix massif qui a effrayé le marché global.

La vérification dans la TokenGateway a échoué car l'attaquant contrôlait la racine MMR. Quand vous contrôlez la racine, vous contrôlez la preuve : la vérification de sécurité devient une tautologie.

Impact sur les actifs Polkadot et réaction du marché

Bien que la panique initiale se soit concentrée sur le cours du DOT, l'ampleur de l'exploit était plus vaste. Plusieurs actifs "bridgés" via Hyperbridge ont été ciblés :

- DOT : 1 milliard créé (provoquant la chute de 5 %).

- ARGN (Argon) : ~999 milliards créés.

- MANTA & CERE : Quantités massives créées, partiellement capturées par des bots MEV.

Il est crucial pour les investisseurs de comprendre que les jetons DOT natifs sur la Relay Chain de Polkadot restent en sécurité. Le "crash" est le résultat de la panique du marché et des algorithmes de trading réagissant au déséquilibre soudain des pools de liquidité sur Ethereum.

Vérification des échanges de cryptomonnaies : Qui est le gagnant du test ? Maximisez votre investissement

Vérification des échanges de cryptomonnaies : Qui est le gagnant du test ? Maximisez votre investissementAnalyse de la cause racine : un exploit instantané

Cette catastrophe a été rendue possible par deux faiblesses architecturales majeures :

- Pas de fenêtre de contestation : Sans période de "challenge", il n'y a eu aucun délai pour que des observateurs externes signalent l'état frauduleux.

- Code non vérifié : Le contrat du client de consensus n'avait pas de code source public, rendant l'audit communautaire de la fonction verifyConsensus() impossible avant l'attaque.

L'attaquant semble être un acteur sophistiqué, avec un historique de portefeuille montrant des préparatifs remontant à plus de huit mois, utilisant notamment RAILGUN pour masquer l'origine des fonds.