Hyperbridge Exploit: Fake Polkadot $DOT-Minting löst $20 Mio. Flash-Crash aus

Der Polkadot (DOT) Kurs fiel innerhalb von Minuten um 5 %, nachdem ein Exploit bei Hyperbridge das Minten von 1 Milliarde Fake-DOT ermöglichte.

Polkadot Markt-Schock: $DOT verzeichnet plötzlichen 5 % Einbruch

In einem hochintensiven Marktereignis erlebte Polkadot ($DOT) heute einen scharfen Kurseinbruch von 5 % innerhalb eines Zeitfensters von nur 5 Minuten. Diese Volatilität führte zur sofortigen Vernichtung von 20 Millionen Dollar an Marktkapitalisierung und löste die Liquidierung von DOT-Long-Positionen im Wert von über 728.000 $ aus.

Erste Berichte in den sozialen Medien deuteten auf einen direkten Exploit der Polkadot-Mainchain hin. On-Chain-Analysen stellten jedoch schnell klar, dass die Schwachstelle bei Hyperbridge liegt – einem Interoperabilitätsprotokoll eines Drittanbieters, das Polkadot mit Ethereum verbindet. Der Angreifer konnte erfolgreich 1 Milliarde "gefälschte" Wrapped DOT auf Ethereum minten und diese in einem Uniswap-V4-Pool verkaufen, was ihm in einer einzigen Transaktion etwa 108,2 ETH (ca. 237.000 $) einbrachte.

Der Hyperbridge-Exploit: Was ist wirklich passiert?

Der Vorfall war kein Sicherheitsbruch der Polkadot-Kerntechnologie, sondern ein Versagen der Hyperbridge-Architektur. Hyperbridge nutzt das Interoperable State Machine Protocol (ISMP) für Asset-Transfers. Der Angriff zielte auf die Verträge EthereumHost und HandlerV1 auf der Ethereum-Seite der Bridge ab.

Die Ausführung des Angriffs

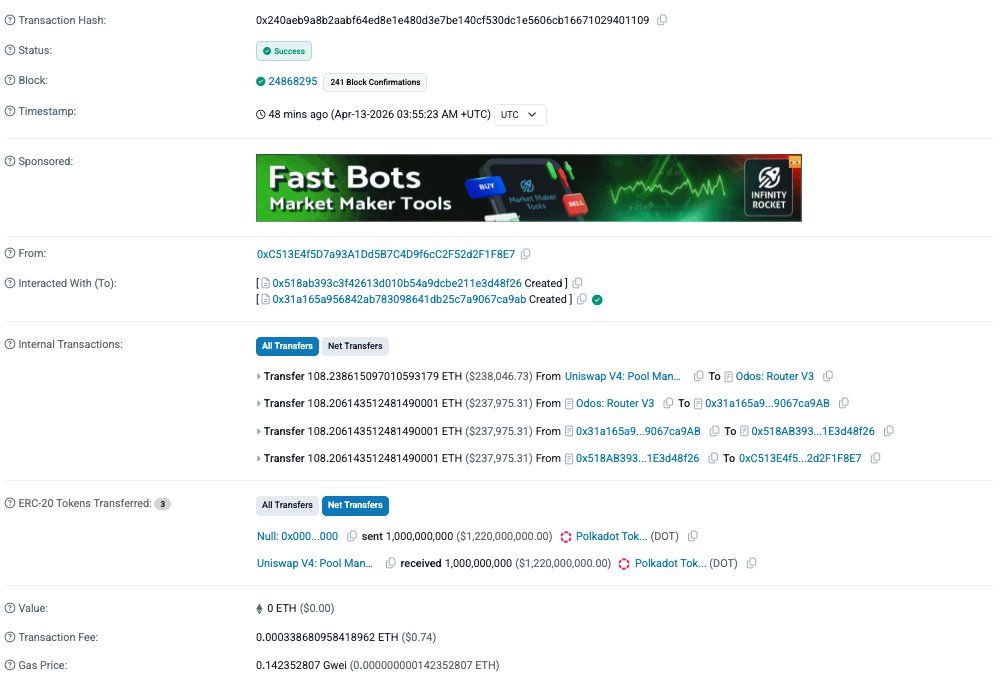

Der Angreifer (Adresse 0xC513...F8E7) führte die folgende Sequenz in einer einzigen Transaktion aus:

- Gefälschter Konsens: Ausnutzung einer Sicherheitslücke in einem unverifizierten Konsens-Client auf Ethereum, um einen gefälschten Polkadot-Konsens-Proof einzuschleusen.

- Fehlende Challenge-Periode: Da die Bridge-Konfiguration eine challengePeriod = 0 aufwies, wurde das bösartige State-Commitment sofort akzeptiert, ohne dass ein Zeitfenster für Einsprüche ("Fisherman-Window") bestand.

- Admin-Übernahme: Über eine manipulierte ISMP-Nachricht wurde die Funktion ChangeAssetAdmin ausgelöst, wodurch der Angreifer-Vertrag zum Administrator des Wrapped-DOT-Tokens wurde.

- Mint und Dump: Mit der Admin-Kontrolle mintete der Angreifer 1.000.000.000 Fake-DOT und tauschte diese gegen ETH. Der enorme Verkaufsdruck löste Panik am Markt aus.

Die Überprüfung im TokenGateway schlug fehl, weil der Angreifer die MMR-Root kontrollierte. Wer die Root kontrolliert, kontrolliert den Beweis – die Sicherheitsprüfung wird dadurch hinfällig.

Auswirkungen auf Polkadot-Assets und Marktreaktion

Obwohl die primäre Panik den DOT Kurs betraf, war das Ausmaß des Exploits größer. Mehrere über Hyperbridge gewrappte Assets wurden mit demselben Vektor angegriffen:

- DOT: 1 Mrd. gemintet (verursachte den 5 % Kurssturz).

- ARGN (Argon): ~999 Mrd. gemintet.

- MANTA & CERE: Große Mengen gemintet, teilweise durch MEV-Bots abgefangen.

Für Investoren ist es entscheidend zu verstehen: Native DOT auf der Polkadot Relay Chain sind weiterhin sicher. Der "Crash" war das Resultat von Marktpanik und automatisierten Handelsbots, die auf das plötzliche Ungleichgewicht im Liquiditätspool auf Ethereum reagierten.

Krypto-Börsen-Test: Wer ist der Testsieger? Holen Sie das Beste aus Ihrer Investition heraus

Krypto-Börsen-Test: Wer ist der Testsieger? Holen Sie das Beste aus Ihrer Investition herausUrsachenanalyse: Der "Instant-Exploit"

Die Katastrophe wurde durch zwei architektonische Schwachstellen ermöglicht:

- Kein Einspruchsfenster: Ohne Challenge-Periode gab es keine Zeit für externe Beobachter, den betrügerischen Status zu melden.

- Unverifizierter Code: Dem Konsens-Client-Vertrag fehlte der öffentliche Quellcode, was ein Community-Audit der Funktion verifyConsensus() vor dem Angriff erschwerte.

Der Angreifer scheint ein hochprofessioneller Akteur zu sein. Die Wallet-Historie zeigt Vorbereitungen, die über acht Monate zurückreichen, einschließlich der Nutzung von RAILGUN zur Verschleierung der Gelder.